Concetto di consapevolezza della sicurezza informatica chiave digitale e strategia di gestione della privacy per la trasmissione dei dati dei file | Foto Premium

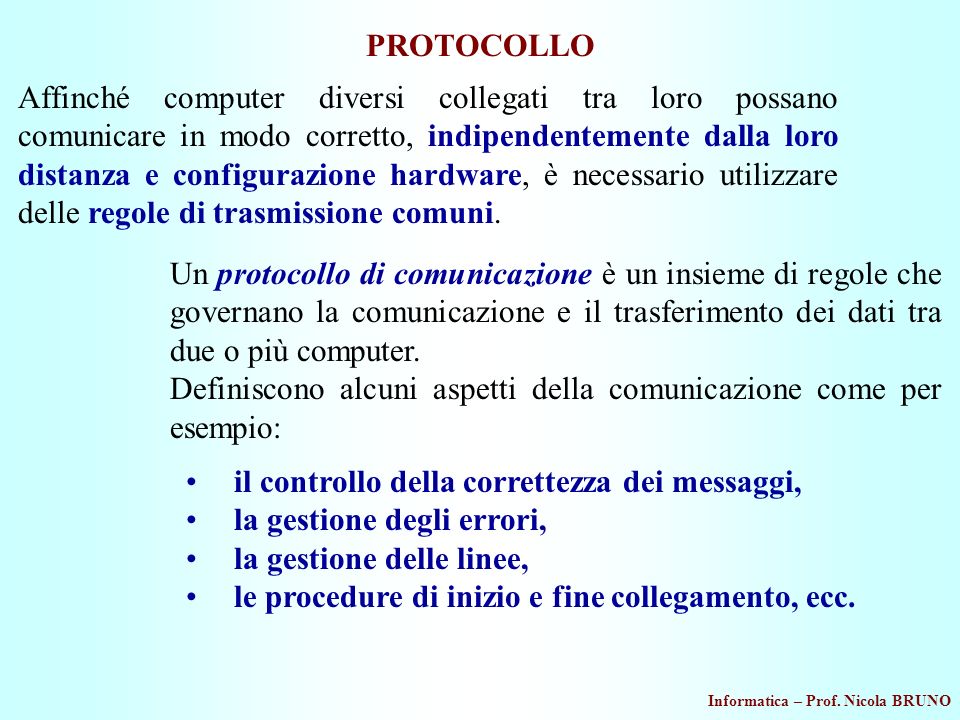

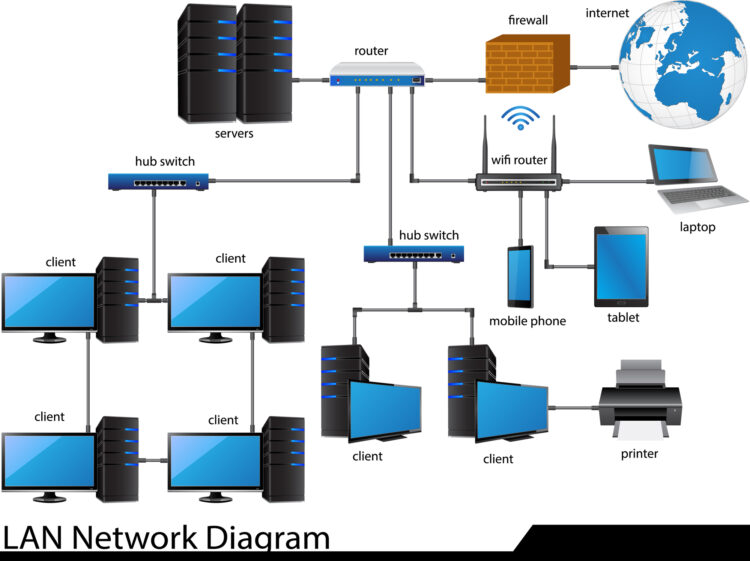

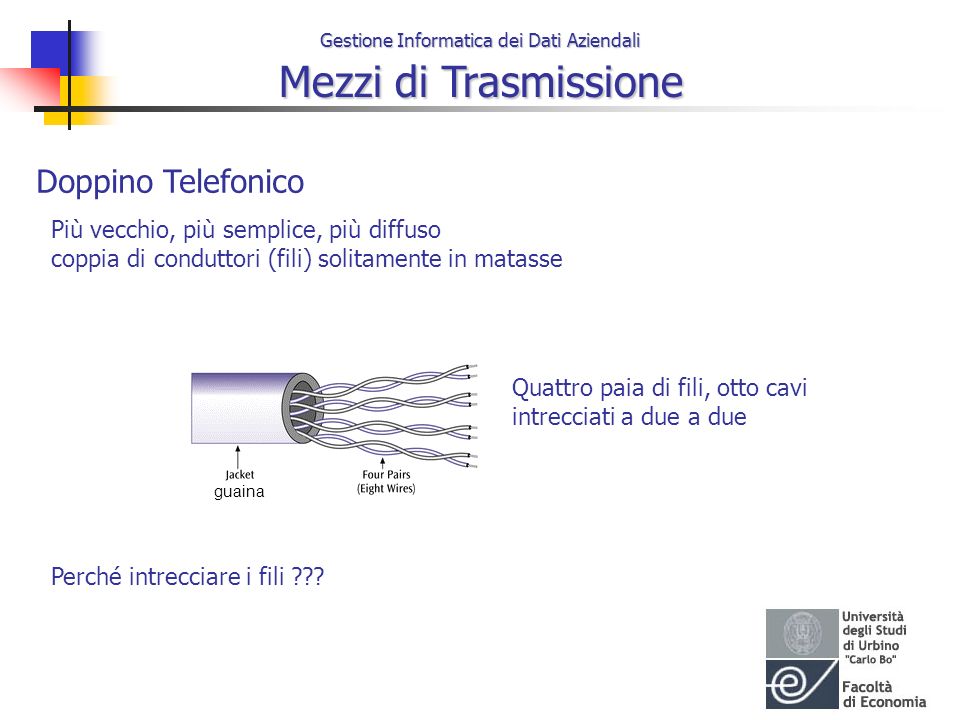

Introduzione alle reti di computer. I tipi, le topologie, tecniche di comunicazione e protocolli | Un Prof ai Fornelli